Settembre 4, 2020

Molti di voi lo conoscono, altri no, ma Shodan è il principale motore di ricerca per dispositivi (IT/IOT) pubblicati su internet.

Gli appassionati della famosa serie Mr Robot, lo ricorderanno sicuramente. Elliot, il personaggio principale della serie, utilizza Shodan come strumento per cercare un punto di accesso con l’obiettivo di colpire il suo nemico, la Evil Corp.

La finzione cinematografica non si discosta tanto dalla realtà: Shodan (non è l’unico è il più famoso) è un potente database utilizzato dai cyber criminali per identificare dispositivi pubblicati sulla rete internet e provare a mettere a segno un attacco.

Come rilevare l’esposizione dei dispositivi su Shodan?

Oggi, non parleremo di come utilizzare Shodan ma vogliamo mostrarvi un dato significativo che viene evidenziato dalla piattaforma.

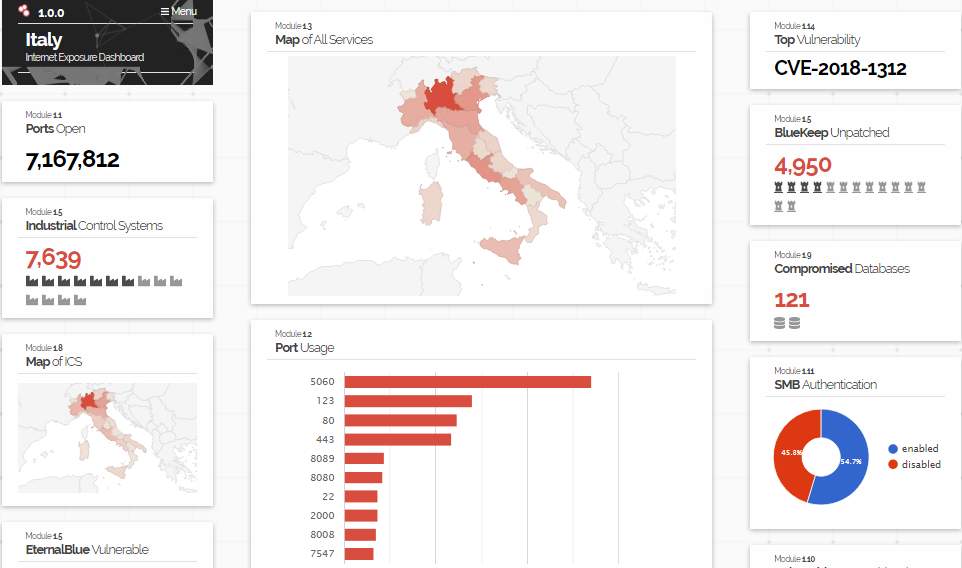

A questo link: https://exposure.shodan.io/#/IT è possibile consultare i dati relativi all’esposizione dei dispositivi localizzati sul territorio Italiano.

Ecco cosa sintetizza la pagina:

- il numero di device esposti per ogni regione;

- le porte più utilizzate,

- il numero di device che risultano vulnerabili a BlueKeep;

- quanti dispositivi privi di autenticazione su protocollo SMB.

Quello che emerge dai dati riportati è che soprattutto in questo periodo di emergenza, si sta sottovalutando l’argomento cyber security a fronte di una rapidità di esecuzione che ci porti il prima possibile “on-line”. Una modalità di lavoro che rischiamo di pagare a caro prezzo.

Le riflessioni di Vittorio Guttilla, consulente Elmi per la cyber security

“Dovremmo chiederci, in un contesto socio economico così critico, che cosa succederebbe se: la PA, le Aziende direttamente legate ai servizi essenziali, alla filiera alimentare o tutte quelle altre realtà aziendali, dovessero subire un attacco informatico che li costringesse a stare settimane offline? Quali sarebbero le conseguenze se perdessero una mole significativa di dati critici o essenziali allo svolgimento delle loro attività quotidiane?

Uno scenario difficile da accettare, in questo contesto in cui il primario pensiero va alla salute degli individui, ma che porterebbe soltanto a un aggravarsi della condizione socio-economica globale.

E’ essenziale quindi, che le aziende, a tutti i livelli, dal CEO allo stagista, comprendano l’importanza di adottare piani di analisi strutturati per il tema Cyber Security per non farsi trovare vulnerabili agli attacchi informatici e impreparati a gestire le sfide tecnologiche che accompagneranno il futuro digitale del nostro paese.”

Ogni attacco criminale sfrutta delle vulnerabilità: tu, conosci le tue?

Clicca sul bottone in basso per scoprire come rilevare le minacce